You are hereЭффективность Web Application Firewall / Ответить на комментарий

Ответить на комментарий

Эффективность Web Application Firewall

Согласно недавнему аналитическому исследованию, лучшая защита от уязвимостей и угроз для веб-приложений - профессиональное внедрение WAF (Web Application Firewall) и внедрение Dynamic Application Security Testing (DAST), создающих автоматические фильтры. Исследование также показало, что системы предотвращения вторжений (IPS), работающие с фильтрами DAST, также создают эффективный фаервол WAF.

Консультант по безопасности Ларри Суто провёл сравнительное исследование восьми файрволов для веб-приложений (WAF) и систем предотвращения вторжений (IPS), а также оценил их относительную эффективность в выявлении, регистрации и пресечении веб-атак.

Каждая из восьми систем оценивалась при помощи двух отдельных тестов. Первым делом проверяли насколько эффективно работали IPS или WAF против внешних атак при конфигурации, которая была настроена в течение одного дня или менее опытным специалистом по безопасности. Второе испытание выявило то, как работали IPS или WAF при обучении фильтрами DAST (NTOSpider).

В ходе исследования было протестировано каждое решение против одинакового набора веб-сайтов и прототипов веб-приложений, и чтобы подстраховаться эксперименты проводились с известными и хорошо знакомыми уязвимостями.

Выводы из тестов:

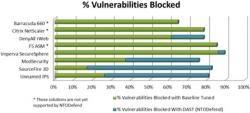

При настройке "по умолчанию", IPS решения были не очень эффективными при защите веб-приложений от уязвимостей. Однако, когда системы IPS работали с фильтрами DAST, их показатели улучшились в среднем на 60%, дойдя до уровня, а то и выше, чем отконфигурированные файрволы, общая эффективность блокировки в среднем достигла 82%.

Базово настроенные файрволы довольно эффективно обнаруживали и защищали от веб-атак. Наиболее эффективное решение обнаружило 88% уязвимостей, известных в тестовом приложении, средняя эффективность по всем решениям составила 79%. В среднем блокировалось на 19% больше уязвимостей когда фильтры DAST были применены к решениям WAF.

Исследование показало, что высококвалифицированному эксперту потребуется в среднем 3,5 часа для того, чтобы настроить WAF или достичь приемлемого уровня блокировки, это значительно больше времени, которое обычно тратят организации.

"Файрволы для веб-приложений могут быть очень ценной частью организации если они должным образом настроены и эффективно совмещены с DAST фильтрами, экономя время и значительно повышая их эффективность", - говорит Суто. "Я также обнаружил, что хотя системы предотвращения вторжения "по умолчанию" и не предназначены для защиты веб-приложений, их можно сделать очень полезными в качестве части более широкой стратегии безопасности или альтернативны WAF".

В исследовании рассматривались современные файрволы и системы IPS, как закрытые, так и с открытым исходным кодом. Тестировалось: Barracuda 360, Citrix NetScaler, DenyAll rWeb, F5 АНМ, Imperva SecureSphere, ModSecurity, Sourcefire Next-Generation IPS и неназванное IPS решение.

В ходе исследования был использован один продукт DAST, NTOSpider, который способен создавать фильтры для большинства из этих продуктов безопасности. Продукт NTODefend от NT OBJECTive был использован для создания фильтров.

xakep.ru